まなびの目標🎯

・情報を守る3つの基本(機密性・完全性・可用性)を理解しよう

・情報を安全にやり取りする仕組みを知ろう

・危険から守る技術や対策を知ろう

1. 情報セキュリティ

住所や電話番号などの個人的な情報やSNSのログインなど、大切な情報をインターネットを通じてやりとりすることがよくあります。こうした情報が勝手に見られたり、書き換えられたり、使えなくなったりしないように守るのが情報セキュリティです。

情報を守るためには、次の3つの性質を保つことが大切です。

・機密性:ある情報へアクセスを認められた人だけがアクセスできること

・完全性:情報が勝手に書き換えらたり、壊されたりしないこと

・可用性:必要なときにすぐにアクセスできること

安全に使うためのしくみ💡

安全に通信したり、誰が使っているのかを確かめたりするために、いくつかのしくみが使われています。例えば、個人認証は、ログインしているのが本人かどうかを確認する方法です。ユーザーIDやパスワード、生体認証(指紋・顔認証)などが使われます。

他にも様々な技術を用いて、情報を守っています。

2. 暗号化技術(共通鍵・公開鍵)

インターネットは大変便利ですが、情報をそのままインターネットを通じて受信者に送ると、盗み見られるリスクなどもあります。そこで情報がわからない形に変換して、暗号化して送る方法があります。暗号化の方式には、以下のような方法があります。

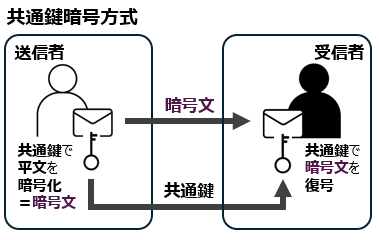

◆共通鍵暗号方式:

データの送信者が共通鍵でもともとの文(平文 ひらぶん)を暗号化します。暗号化データ(暗号文)と共通鍵をデータ受信者に別々で渡します。受信者は共通鍵で暗号文を復号し、平文にします。

📢 特徴

📢 特徴

・データの暗号化・復号は、公開鍵暗号方式に比べると処理速度がはやい!

・共通鍵のキーマンは送信者。送信者が用意した共通鍵が重要!

・共通鍵を渡す過程で複製される危険はある。

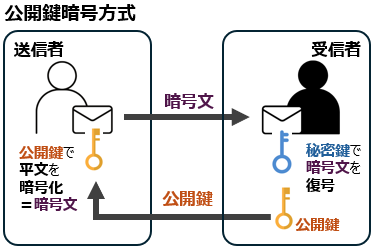

◆公開鍵暗号方式:

データ送信者は、受信者から公開鍵を受け取り、その公開鍵で平文を暗号化します。暗号文を受信者に送り、受信者は、受信者だけが持つ秘密鍵で復号化します。

📢 特徴

📢 特徴

・公開鍵が複製されても、復号できないので安全。

・共通鍵暗号方式に比べると処理速度は遅い。

・公開鍵のキーマンは受信者!秘密鍵と公開鍵は受信者が用意する。

3. デジタル署名・電子認証

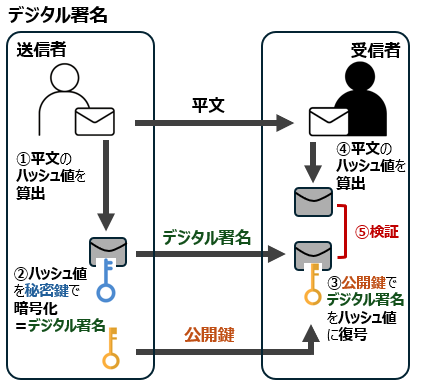

◆デジタル署名:

発信者が本人であることを証明する方法で、意図しない改ざんを防ぐために使う技術です。電子メールや電子契約など、重要なデータの信頼性を保つために活用されています。

💡データ検証の流れ

💡データ検証の流れ

①送信者は、平文のハッシュ値を算出します。

②送信者は、ハッシュ値データを秘密鍵で暗号化します。これをデジタル署名と言います。

平文、デジタル署名、公開鍵、この3つを送信者から受信者へ渡します。

③受信者は、受け取ったデジタル署名を、公開鍵でハッシュ値に復号します。

④受信者は、受け取った平文のハッシュ値を算出します(①と同じ方法)。

⑤③と④のハッシュ値データ同士を検証して、受け取った平文が送信者からの平文と同じか、改ざんの有無を確認します。

📢 特徴

・公開鍵・秘密鍵のキーマンは送信者!公開鍵暗号方式とは異なるので注意!

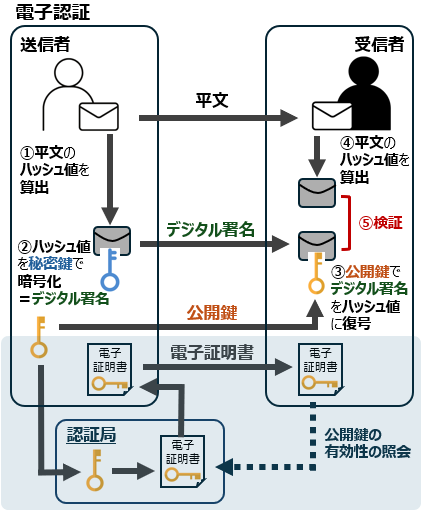

◆電子認証:

本当に本人のものなのか?などを第三者が証明してくれるしくみです。

たとえば、ネット上で「この公開鍵は〇〇さんのものですよ」と信頼できる機関(認証局)が証明してくれます。

その証明書を電子証明書といいます。

💡 電子証明書

💡 電子証明書

送信者が、公開鍵について認証局で電子証明書を発行してもらい、電子証明書を取得します。

受信者には、平文、デジタル署名、公開鍵、電子証明書、を送付します。

受信者はこの電子証明書が有効であるかを認定局に確認することで、第三者による証明ができます。

上図の下部(青領域)の部分が、デジタル署名のみのデータ検証と異なります💡

4. その他の情報セキュリティ技術

インターネットを安全に使うためには、暗号化やデジタル署名だけでなく、さまざまな技術が使われています。ここではその他のセキュリティ技術を4つ紹介します。

◆ 電子すかし(デジタルウォーターマーク)

画像や音声、動画などのデジタルコンテンツに、著作権情報や識別情報を目に見えない形で埋め込む技術です。

たとえば、写真に撮影者の情報を埋め込み、無断使用された場合でも出どころがわかるようにします。

◆ 誤り検出符号(エラー検出)

データを通信するときに、途中で間違ったデータが届いていないかをチェックするためのしくみです。

送信側はデータにチェック用の情報を加えて送り、受信側が正しく届いたかを確認します。

例えば、パリティビットと呼ばれる方法があります。

・パリティビット

パリティビットは、通信中にデータの間違い(エラー)を見つけるために使われる特別なビット(0か1)です。「0」と「1」の数を数えて、偶数(偶数パリティ)や奇数(奇数パリティ)になるように、1ビットだけ追加するのです。

📢 例(偶数パリティの場合):

送るデータ:101011(1が4個 → 偶数)

→ パリティビット:0(そのままでOK)

送るデータ:101001(1が3個 → 奇数)

→ パリティビット:1(1を足して偶数に)

💡 通信中にビットが1つ変わってしまうと、パリティが合わなくなり、「エラーが起きた!」と気づけます。

※ただし、複数のビットが同時に間違っていると見逃すこともあります。

◆ フィルタリング

特定の通信内容やサイトを制限することで、危険な情報へのアクセスを防ぐしくみです。

たとえば、家庭や学校のネットワークで、子どもが有害なサイトにアクセスできないようにするために使われています。

・ブラックリスト方式:

アクセスを禁止したいサイトのリストを登録してブロックする方法です。

→「このサイトはダメ!」と決めたものだけを止める。

・ホワイトリスト方式:

アクセスを許可したいサイトだけを登録して、それ以外をすべてブロックする方法です。

→「このサイトしかOKじゃないよ!」という安全第一の設定。

◆ VLAN(Virtual Local Area Network 仮想LAN)

1つのネットワーク機器の中に、グループごとの仮想のネットワーク(VLAN)をつくる技術です。

たとえば、学校内の「職員用ネットワーク」と「生徒用ネットワーク」を分けて、情報が混ざらないようにすることができます。

セキュリティを保ちつつ、効率よく通信できます。

📢 これらの技術は、「情報が漏れない」「改ざんされない」「安全に通信できる」環境を作るために大切なしくみです。インターネットを安心して使うための土台となっています!

5. マルウェア

マルウェア(malware) とは、コンピュータやスマートフォンに悪影響を与える悪意のあるソフトウェアのことです。

言葉は「malicious(悪意のある)」と「software(ソフトウェア)」を組み合わせたものです。

マルウェアは、USBメモリやあやしいWebページ、あるいはソフトウェアのセキュリティホール(=欠陥)などから、気づかないうちに侵入してくることがあります。こうしたセキュリティホールを狙った攻撃を防ぐには、ソフトウェアをこまめにアップデート(更新)することがとても大切です!

📢主なマルウェアの種類

・ウイルス

他のファイルにくっついて増殖しながら広がり、データを壊したり動作をおかしくしたりします。

・トロイの木馬

一見ふつうのソフトに見せかけて、中に悪意のあるプログラムが入っているものです。

・ワーム

ネットワークを通じて自動的に広がるマルウェア。ファイルにくっつかずに単独で広がるのが特徴です。

・ランサムウェア

パソコン内のデータを勝手に暗号化して、使えない状態にし、「元に戻したければお金を払え」と要求するタイプです。

6. まとめ

SNSやショッピング、学習などで、インターネットは日常的に使用します。

でも、その便利さの裏には、情報が盗まれたり、悪用されたりするリスクもあります。

この記事では、そんな情報を守るための「情報セキュリティ」の基本を学びました。

・大切な情報は「機密性・完全性・可用性」で守る

・情報セキュリティ技術を理解し、活用する

・悪意のあるソフト(マルウェア)に気をつける

これからの社会では、情報セキュリティの知識は誰にとっても必要です!

7. 確認クイズ

Q1. 情報セキュリティの「完全性」が守られている状態とは?

- 情報が改ざんされていない

- 情報がどこに保存されているか分かる

- 情報が許可された人だけ見られる

![]() 正解!

正解!

![]() 不正解!

不正解!

情報が改ざんされていない

💡 ヒント:データが勝手に書き換えられていないことがポイント!

Q2. 共通鍵暗号方式の特徴として正しいものはどれ?

- 暗号化と復号に同じ鍵を使う

- 暗号化と復号に違う鍵を使う

- 処理速度が遅く、安全性が高い

![]() 正解!

正解!

![]() 不正解!

不正解!

暗号化と復号に同じ鍵を使う

💡 ヒント:1つの鍵を送受信で共有するのが特徴です。

Q3. フィルタリングで「ホワイトリスト方式」とはどんなしくみ?

- すべての通信を無条件に許可する方式

- 許可したサイトだけを閲覧できる方式

- 危険なサイトだけをブロックする方式

![]() 正解!

正解!

![]() 不正解!

不正解!

許可したサイトだけを閲覧できる方式

💡 ヒント:「このサイトだけOK!」という制限のしかたです。

Q4. ランサムウェアに感染するとどうなる?

- パソコンのデータが暗号化され、身代金を要求される

- 勝手にファイルが削除されていく

- 自分のパソコンから他人に迷惑メールを送る

![]() 正解!

正解!

![]() 不正解!

不正解!

パソコンのデータが暗号化され、身代金を要求される

💡 ヒント:ランサム(ransom)とは、一般的に身代金という意味。

Q5. デジタル署名で使われる“秘密鍵”は誰が持っている?

- メッセージを送る人(送信者)

- 認証局(第三者)

- メッセージを受け取る人(受信者)

![]() 正解!

正解!

![]() 不正解!

不正解!

メッセージを送る人(送信者)

💡 ヒント:本人であることを証明するために、送信者が使います。

確認クイズは、いかがでしたでしょうか?閲覧いただき、ありがとうございました!

3か月目の1週目、お疲れさまでした![]()

※本記事 教科書該当範囲

| 教科書名 | 該当章 |

| 新編情報Ⅰ(東京書籍) | 4章 35. 情報セキュリティ |

| 最新情報I(実教出版) | 第4章 2節 情報セキュリティ |

| 高校情報ⅠJavaScript(東京書籍) | 第4章 23. 個人による安全対策, 24. 安全のための情報技術 |

| 高校情報ⅠPython(東京書籍) | 第4章 23. 個人による安全対策, 24. 安全のための情報技術 |

本サイトは、教科書をベースに構成しています。使える「情報Ⅰ」を目指し、毎週月曜日に新しい記事を発信予定です。

本記事に対し、お気づきの点ございましたらお問い合わせよりご連絡頂けますと幸いです。

コメント